作者:微信小助手

发布时间:2020-04-07T18:14:23

(给ImportNew加星标,提高Java技能)

转自:博客园 作者: 一点一滴的Beer

www.cnblogs.com/beer/p/6029861.html

1 概述

2 使用场景

1. 原始账户密码类别

1.1用户名和密码

1.2 API应用ID/KEY

2.会话ID类别

2.1 浏览器端token

2.2 移动端token

2.3 API应用token

3. 接口调用类别

3.1 接口访问token

3.2接口调用类别

4. 身份授权类别

4.1 PC和移动端相互授权的token

3 token的类别

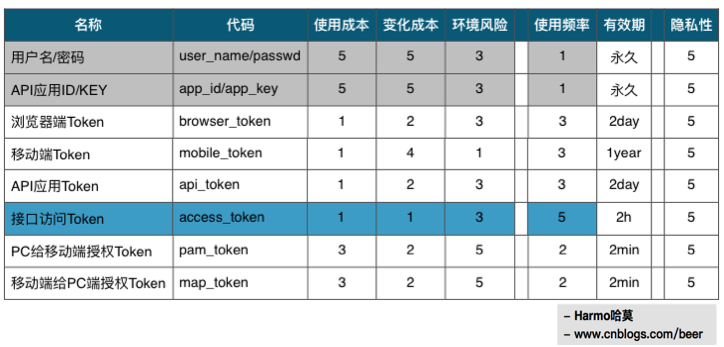

可调控属性 对比:

1. 使用频率

1.1 在网路中的传送频率

2. 有效时间

2.1 此token从创建到终结的生存时间

最终的目标:安全和影响。

安全和隐私性主要体现在:

1. token 不容易被窃取和盗用(通过对传送频率控制)。

2. token 即使被窃取,产生的影响也是可控的(通过对有效时间控制)。

关于隐私及隐私破坏后的后果,有如下的基本结论:

1. 曝光频率高的容易被截获

2. 生存周期长的在被截获后产生的影响更严重和深远

遵守如下原则:

1. 变化成本高的token不要轻易变化

2. 不轻易变化的token要减少曝光频率(网络传输次数)

3. 曝光频率高的token的生存周期要尽量短

将各类token的固有特点及可控属性进行调控后, 对每个指标进行量化评分(1~5分),我们可以得到如下的对比表:

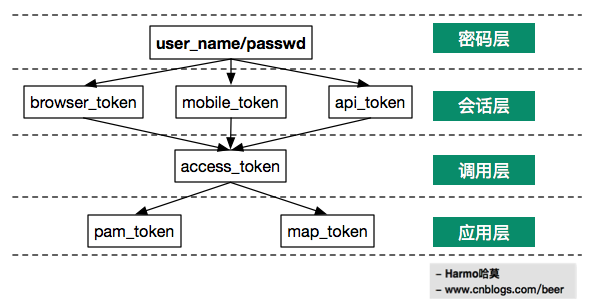

4 token的层级关系

-

用户输入用户名和用户口令进行一次性认证

-

在 不同 的终端里面生成拥有 不同 生命周期的会话token

-

客户端会话token从服务端交换生命周期短但曝光 频繁 的接口访问token

-

会话token可以生成和刷新延长 access_token 的生存时间 -

access_token可以生成生存周期最短的用于授权的二维码的token

-

良好的统一性。可以解决不同平台上认证token的生存周期的 归一化问题

-

良好的解耦性。核心接口调用服务器的认证 access_token 可以完成独立的实现和 部署

-

良好的层次性。不同平台的可以有完全不同的用户权限控制系统,这个控制可以在 会话层 中各平台解决掉

4.1 账号密码

-

传统的注册用户名和密码 -

应用程序的app_id/app_key

-

会有特别的意义 -

不常修改 -

一旦泄露影响深远

4.2 客户端会话token

不同的平台的token有不同的特点。

-

环境安全性 -

输入便捷性

-

环境安全性 -

输入便捷性

4.3 access_token

4.4 pam_token

-

PC上用户已经完成认证,登录了系统

-

PC端生成一组和此用户相关联的pam_token

-

PC端将此pam_token的使用链接生成二维码

-

移动端扫码后,请求服务器,并和用户信息关联

-

移动端获取refresh_token(长时效的会话)

-

根据 refresh_token 获取 access_token

-

完成正常的接口调用工作

4.5 map_token

-

移动端完成用户身份的认证登录app

-

未登录的PC生成匿名的 map_token

-

移动端扫码后在db中生成 map_token 和用户关联(完成签名)

-

db同时针对此用户生成 web_token

-

PC端一直以 map_token 为参数查找此命名用户的 web_token

-

PC端根据 web_token 去获取 access_token

-

后续正常的调用接口调用工作

5 小结与展望

-

token的分类问题

-

token的隐私性参数设置问题

-

token的使用场景问题

-

不同生命周期的token分层转化关系

-

用户登录

-

有时效的优惠券发放

-

有时效的邀请码发放

-

有时效的二维码授权

-

具有时效 手机/邮件 验证码

-

多个不同平台调用同一套API接口

-

多个平台使用同一个身份认证中心

看完本文有收获?请转发分享给更多人

关注「ImportNew」,提升Java技能

好文章,我在看❤️